Zoals je in mijn vorig blogs hebt kunnen lezen, hou ik mij bezig met Facility as a Service, kortweg FaaS. FaaS heeft betrekking op de elektrotechnische installaties van (bedrijfs-)panden. Alles wat gebouwgebonden is waar een spreekwoordelijke stekker aan zit, wat een IP-adres heeft en wat op afstand beheerd kan worden, maakt onderdeel uit van FaaS.

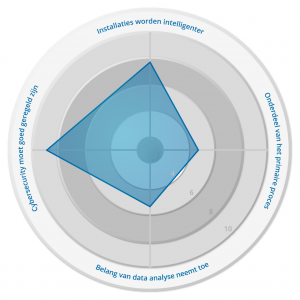

Gebouwgebonden installaties worden steeds vaker geïntegreerd. In mijn vorige blog heb ik laten zien dat de snelle ontwikkelingen op technologisch vlak, de toename van onze afhankelijkheid, de snelheid van de veranderende wereld en de gewenste uptime ervoor zorgen dat het monitoren en beheren van gebouwgebonden installaties waarde toevoegt (en daarmee noodzakelijk is geworden).

Gebouwgebonden installaties worden steeds vaker geïntegreerd. In mijn vorige blog heb ik laten zien dat de snelle ontwikkelingen op technologisch vlak, de toename van onze afhankelijkheid, de snelheid van de veranderende wereld en de gewenste uptime ervoor zorgen dat het monitoren en beheren van gebouwgebonden installaties waarde toevoegt (en daarmee noodzakelijk is geworden).

Wat we ons wel kunnen afvragen, is of het noodzakelijk is om álle componenten van gebouwgebonden installaties te monitoren en te beheren.

Om antwoord te kunnen geven op deze vraag, moeten we eerst duidelijk hebben wat er verstaan wordt onder ‘monitoren en beheren’ en hoe de opbouw van een gebouwgebonden installatie eruit ziet.

Monitoren en beheren

Het doel van het monitoren en beheren van de ICT- of facilitaire infrastructuur is om de business-continuïteit te waarborgen. Bij het onderdeel ‘monitoren’ bewaken we de componenten. Is er sprake van een waardeoverschrijding, dan wordt hiervan in het monitoring- en ticketssysteem automatisch een melding gemaakt die door een servicedeskmedewerker kan worden opgepakt. Om een hoge mate van beschikbaarheid te garanderen, worden zogenaamde drempelwaarden bepaald. Deze waarden worden bij voorkeur vastgesteld op een niveau waarbij het systeem nog werkt, maar aandacht behoeft. Denk hierbij bijvoorbeeld aan de temperatuur van een component. Als er een thermische beveiliging aanwezig is van bijvoorbeeld 50 graden, dan is het handig om bij 45 graden al een melding te krijgen, zodat je nog tijd hebt om maatregelen te treffen voordat het systeem zichzelf uitschakelt.

Bij het onderdeel ‘beheer’ worden proactief maatregelen getroffen met als doel bij te dragen aan een hogere mate van beschikbaarheid. Denk hierbij aan het installeren van security updates of het opruimen van data. Een nieuwe ontwikkeling is het onderdeel ‘voorspellend beheer’, dat zich richt op het vroegtijdig traceren van onregelmatigheden in de infrastructuur. Dit om (ver-)storingen te voorkomen. Om dit te doen heb je veel (historische) data nodig die geanalyseerd kunnen worden. De focus ligt op het planmatig en systematisch opsporen van capaciteits-, performance- en beschikbaarheidsmeldingen. Het groeperen, sorteren, extrapoleren, correleren en/of vergelijken van data is belangrijk om het moment te bepalen waarop een mogelijk incident kan ontstaan. Een consequent doorgevoerde vorm van ‘voorspellend beheer’ zorgt voor minder verstoringen, wat resulteert in hogere business continuïteit.

Opbouw

Veel gebouwgebonden installaties bestaan uit zogenaamde centrale componenten en datapunten (in de regel sensoren), vergelijkbaar met een server en een aantal pc’s. In de wereld van de ICT zie je dat servers al lang gemonitord en beheerd worden, maar dat dit voor pc’s pas sinds een paar jaar gebeurt. Hoe kunnen we dit vertalen naar gebouwgebonden ofwel facilitaire installaties?

Centrale componenten

Voor gebouwgebonden installaties is mijn advies om het centrale hart (meestal servers of controllers) te monitoren en te beheren. Deze componenten zijn door de technologische ontwikkeling te vergelijken met bijvoorbeeld een fileserver in een ICT-omgeving. Bij veel van deze centrale servercomponenten is het ook mogelijk om informatie van de datapunten uit te lezen. Is er iets niet in orde met deze datapunten (sensoren), dan geeft de server of controller dit vaak al aan. Via het centrale component krijg je dus meestal ook indirect al informatie van het onderliggende datapunt.

Datapunten

Op het gebied van datapunten (sensoren) onderscheiden we drie intelligentieniveaus:

| – | Een datapunt zonder intelligentie hoef je niet te monitoren of beheren. Denk aan een magneetcontact bij een alarmsysteem. Afhankelijk van de uitvoering zal het alarmsysteem zelf een melding geven. De gebruikte techniek is laagdrempelig en primair. |

| – | Voor datapunten die vallen in de middelste categorie kijken we naar hoe bedrijfskritisch en kwetsbaar ze zijn, gezien vanuit de beveiligingskant. Werkt het systeem over TCP/IP en communiceren de datapunten met een centraal systeem? Dan is het beveiligingsaspect erg belangrijk en is mijn advies om dit te monitoren en te beheren. Vaak gaat het hierbij om eenvoudige instellingen of firmware. |

| – | Bij de laatste categorie gaat het om componenten die als datapunten veel processor- en rekencapaciteit hebben en waarop, naast de firmware, eventueel ook lokale software is geïnstalleerd. Denk hierbij bijvoorbeeld aan een intercomsysteem met achtergrondfiltering of een camerasysteem met ‘people counting’ software. Deze componenten zijn vaak te vergelijken met centrale componenten. Mijn advies is daarom ook om deze intelligente datapunten te monitoren en te beheren. |

Ontwikkeling van software virtualisatie

Software virtualisatie van het centrale systeem is niet alleen in de ICT actueel, maar ook steeds vaker bij gebouwgebonden installaties. Nu het ook bij facilitaire gebouwgebonden installaties een vlucht neemt, ontstaan oplossingen waarbij het centrale gedeelte indien gewenst als software component geïnstalleerd kan worden op een datapunt. Het systeem bestaat dan puur uit datapunten, wat maar weer eens aangeeft wat de ontwikkelrichting en de kracht is van zo’n datapunt. Gelijksoortige oplossingen worden bij geavanceerde intercomsystemen nu al toegepast. Indien gebruik wordt gemaakt van een dergelijke architectuur, dan betreft het intelligente datapunten waarbij het mijn advies is om deze te monitoren en te beheren.

Een beveiligde omgeving

Heb je als doel je business continuïteit te waarborgen door het monitoren en beheren van gebouwgebonden installaties, dan kun je bij de inrichting van een oplossing al voorzorgsmaatregelen treffen. Een aantal van de gebouwgebonden installaties of componenten zullen aan de buitenkant van een gebouw of hek geplaatst worden. Als het IP-systemen betreft, dan is het advies om rekening te houden met de beveiliging van het systeem. Ze zijn dan extra kwetsbaar.

Helaas komen we in de pers regelmatig negatieve verhalen tegen over bijvoorbeeld het inbreken in de backoffice van het computersysteem via een sensor van het airconditioningsysteem. De oorzaak hiervan zit hem in het merk of de oplossing, of in de onwetendheid van de monteur.

Afhankelijk van de situatie kunnen, naast het regelmatig installeren van security updates, ook extra beveiligingsmaatregelen getroffen worden. Denk hierbij aan het gebruik van een sabotagecontact, MAC adresfiltering, LAN secure switch, werken met gescheiden netwerken of een authenticatie certificaat (802.1X) in combinatie met data encryptie technologieën zoals SSL (Secure Sockets Layer) of TLS (Transport Layer Security). In een volgende blog zal ik dit verder toelichten.

Aanleiding

Ik heb deze blog geschreven om inzicht te geven in welke componenten van een facilitair systeem je wilt monitoren en beheren. De conclusie is dat het niet altijd nodig is om alles te bewaken. Mocht je vragen of opmerkingen hebben, dan nodig ik je van harte uit om te reageren.